Bạn đang phân vân nên dùng RDP hay trình duyệt chống phát hiện để vận hành đa tài khoản thật bảo mật? Bài viết này (chỉ dựa trên phụ đề YouTube bạn cung cấp) sẽ: giải thích RDP, nguyên lý hoạt động và rủi ro; làm rõ trình duyệt chống phát hiện với hồ sơ/fingerprint độc lập, proxy-per-profile và RPA; so sánh RDP vs anti-detect, nêu khi nào dùng mỗi công cụ, cách phối hợp, tiêu chí lựa chọn, cùng 10 lý do nên bắt đầu với MasLogin để mở rộng an toàn mà vẫn tối ưu chi phí.

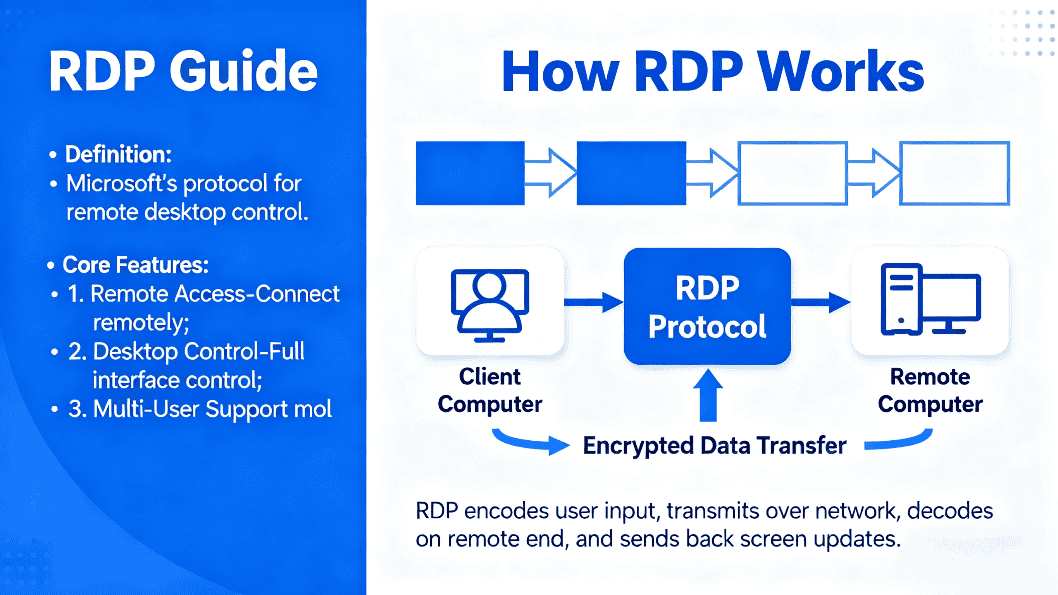

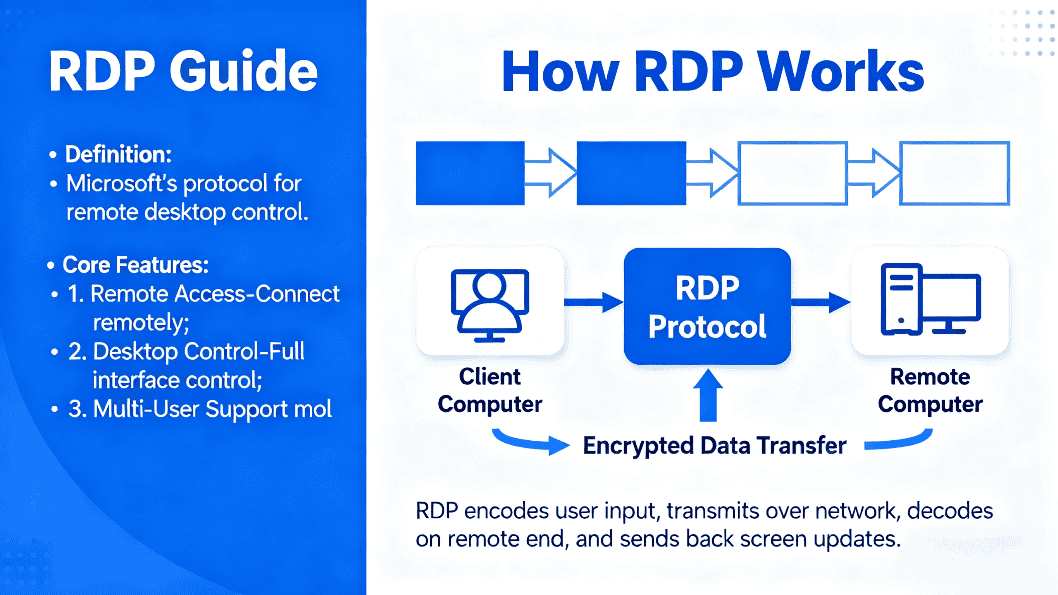

RDP là gì?

RDP (Remote Desktop Protocol) là giao thức của Microsoft cho phép truy cập/điều khiển máy tính hay máy chủ từ xa qua mạng như thể bạn ngồi trước thiết bị. Thường dùng cho hỗ trợ kỹ thuật từ xa, làm việc tại nhà, quản trị máy chủ & mạng, và có thể nhiều người cùng truy cập một desktop để cộng tác.

RDP hoạt động thế nào?

Mô hình client–server:

- Client gửi yêu cầu kèm tên đăng nhập/mật khẩu và IP/hostname máy đích.

- Server xác thực → thiết lập kết nối mã hóa.

- Bàn phím/chuột của client được thực thi trên server; khung hình được mã hóa trả về hiển thị.

- Lợi điểm: quản trị tập trung, làm việc từ mọi nơi, cộng tác theo phiên.

RDP vs trình duyệt chống phát hiện: khác biệt chính

- Bề mặt phơi lộ: RDP mở cả môi trường hệ điều hành; trình duyệt chống phát hiện chỉ hoạt động ở tầng trình duyệt, phơi lộ ít hơn.

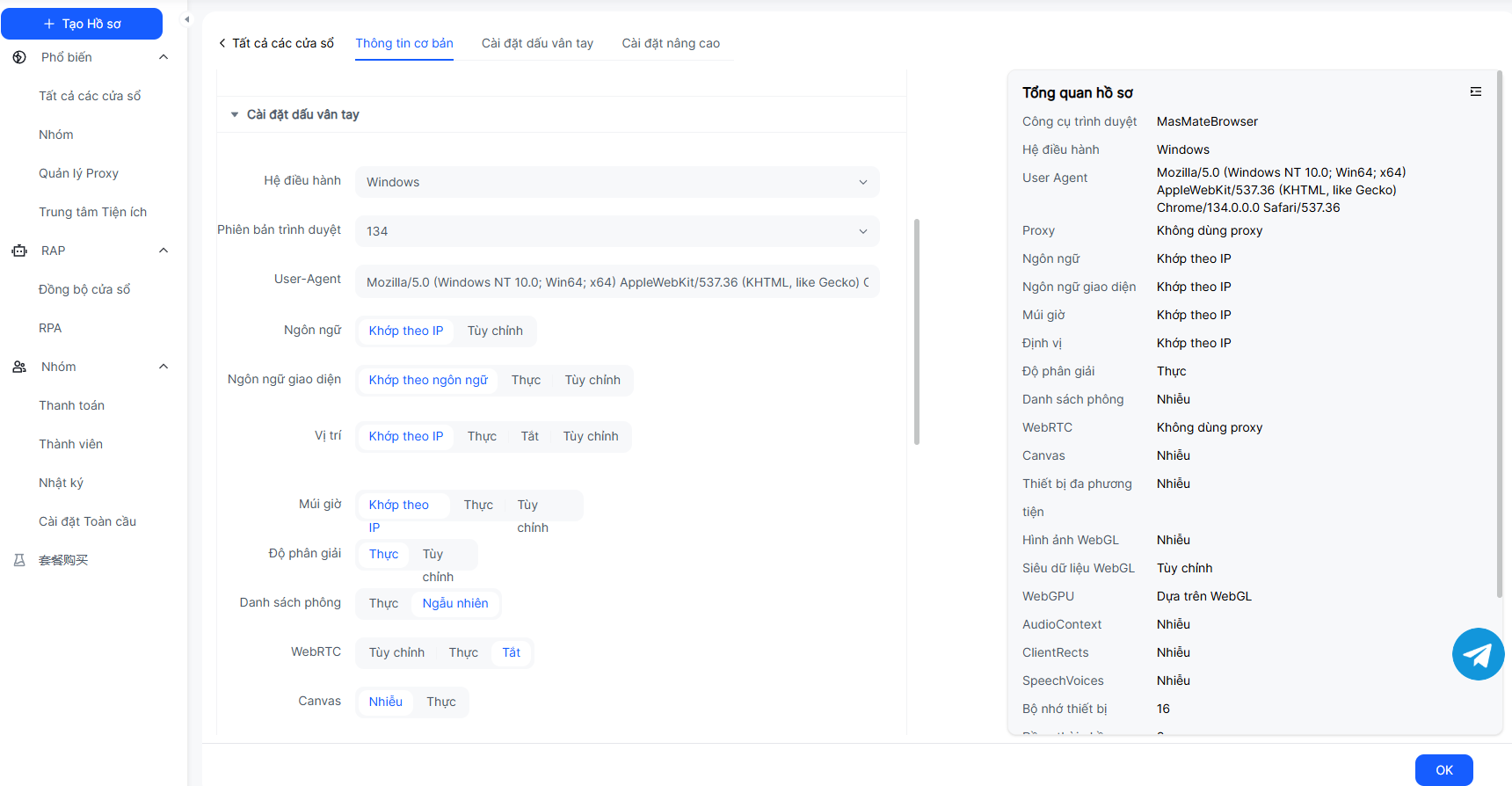

- Trọng tâm danh tính: RDP = điều khiển/ops; anti-detect = cô lập dấu vân tay trình duyệt (UA, Canvas/WebGL/WebGPU, font, múi giờ, phần cứng…).

- Bài toán: Ops hệ thống → RDP; đa tài khoản web (ads, social, e-com, affiliate) → anti-detect.

- Cộng tác: RDP = nhiều phiên trên cùng máy; anti-detect = hồ sơ (profile) độc lập, phân quyền, nhật ký.

- Độ phức tạp: RDP cần VPN/2FA/tường lửa/giám sát; anti-detect gần nghiệp vụ hơn (hồ sơ + proxy + tự động hóa).

Cái gì “an toàn hơn” RDP?

Với kịch bản web đa tài khoản, cách giảm bề mặt tấn công là chỉ phơi lộ tầng trình duyệt và tách biệt mỗi tài khoản = một môi trường độc lập. Đây chính là lợi thế cốt lõi của trình duyệt chống phát hiện.

Vì sao bảo mật RDP đáng lo?

Theo nội dung video:

- Brute-force/ mật khẩu yếu, lộ thông tin đăng nhập.

- Thiếu vá lỗi → thực thi từ xa/di chuyển ngang.

- Mở cổng 3389 ra Internet, tường lửa cấu hình kém.

- Ransomware/malware, gián đoạn vận hành.

- Rủi ro tuân thủ & dữ liệu (tài chính, PII).

- Khuyến nghị: mật khẩu mạnh + đổi định kỳ, 2FA, vá kịp thời, chỉ cho phép người dùng/nguồn tin cậy, VPN mã hóa, tường lửa lọc RDP, giám sát & IDS/IPS, tắt RDP nơi không cần.

Trình duyệt chống phát hiện nâng bảo mật ra sao?

Theo video:

- Một tài khoản = một môi trường (dấu vân tay gần “người dùng thật”, lưu trữ tách biệt).

- Chống liên đới tài khoản trên cùng website.

- Cookie “hâm nóng” & hành vi tự nhiên → tăng tuổi thọ tài khoản.

- RPA/kịch bản tự động & cộng tác đội nhóm.

Proxy + anti-detect vs RDP

- Tách danh tính & mạng: RDP thường gắn “người–máy–IP”; anti-detect cho phép mỗi hồ sơ gắn một proxy, tách hoàn toàn.

- Phù hợp bài toán: đa tài khoản web cần khác biệt danh tính/hành vi, không cần OS full.

- Chi phí/độ đàn hồi: anti-detect dễ nhân bản hồ sơ, yêu cầu tài nguyên thấp hơn mở phiên RDP hàng loạt.

Chúng phối hợp thế nào?

- Ops/ứng cứu/đào tạo: dùng RDP (qua VPN/Zero-Trust, 2FA, ghi nhật ký/ghi hình phiên).

- Đa tài khoản web: dùng anti-detect (hồ sơ độc lập + proxy + RPA).

- Trường hợp đặc thù có thể chạy anti-detect trong máy chủ RDP, nhưng về phơi lộ, chạy trực tiếp trên trạm làm việc an toàn là đủ.

Lợi thế so với RDP (cho đa tài khoản web)

- Phơi lộ nhỏ (tầng trình duyệt).

- Dấu vân tay/hành vi tự nhiên → ít bị liên đới.

- Một hồ sơ–một proxy → tách mạng.

- Phân quyền & nhật ký thiên về vận hành marketing.

- Cookie warm-up + RPA nâng hiệu suất & tuổi thọ.

Khi nào dùng RDP, khi nào dùng anti-detect?

- Chọn RDP: vận hành hệ thống, hỗ trợ từ xa, demo/đồng soát desktop, chạy phần mềm desktop/nội bộ.

- Chọn anti-detect: quảng cáo đa tài khoản, social matrix, e-commerce/affiliate, cần tách dấu vân tay & chống liên đới.

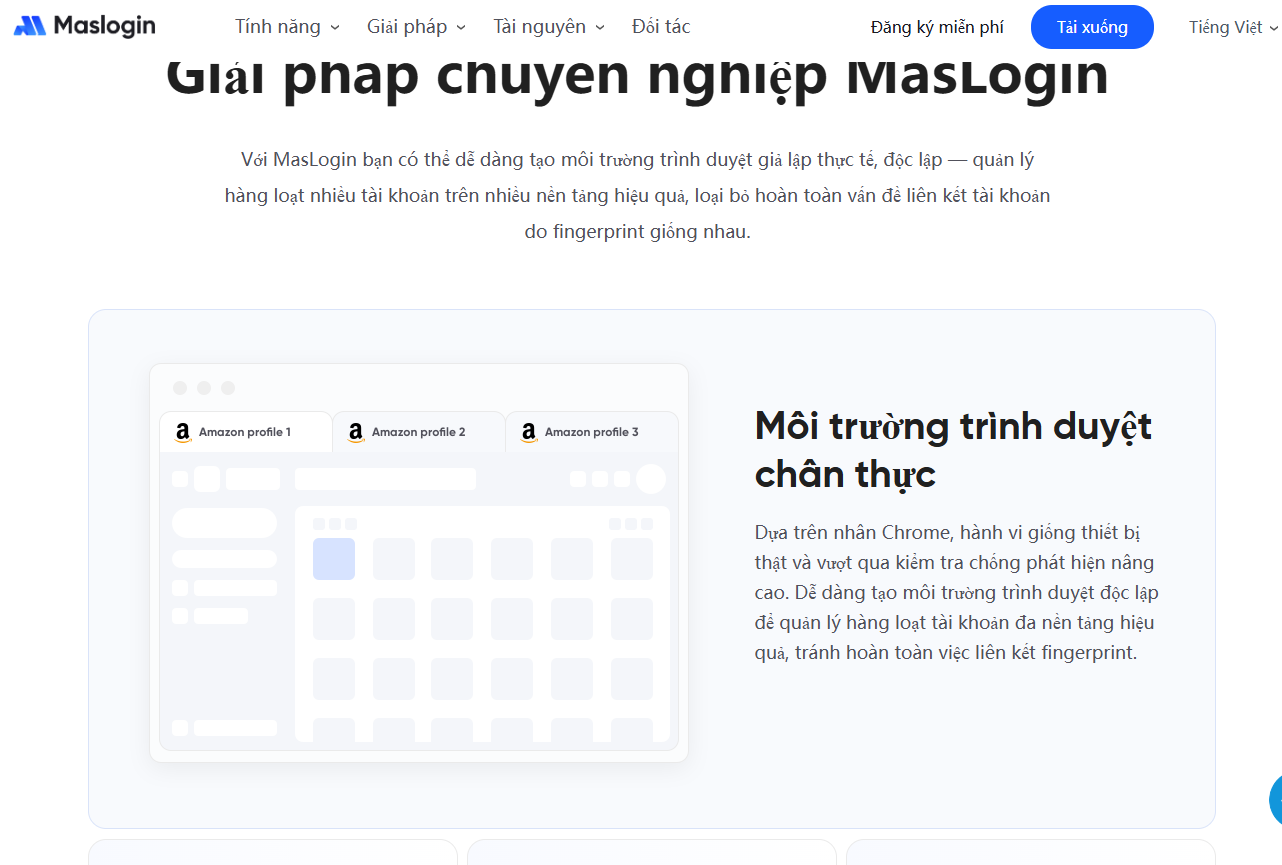

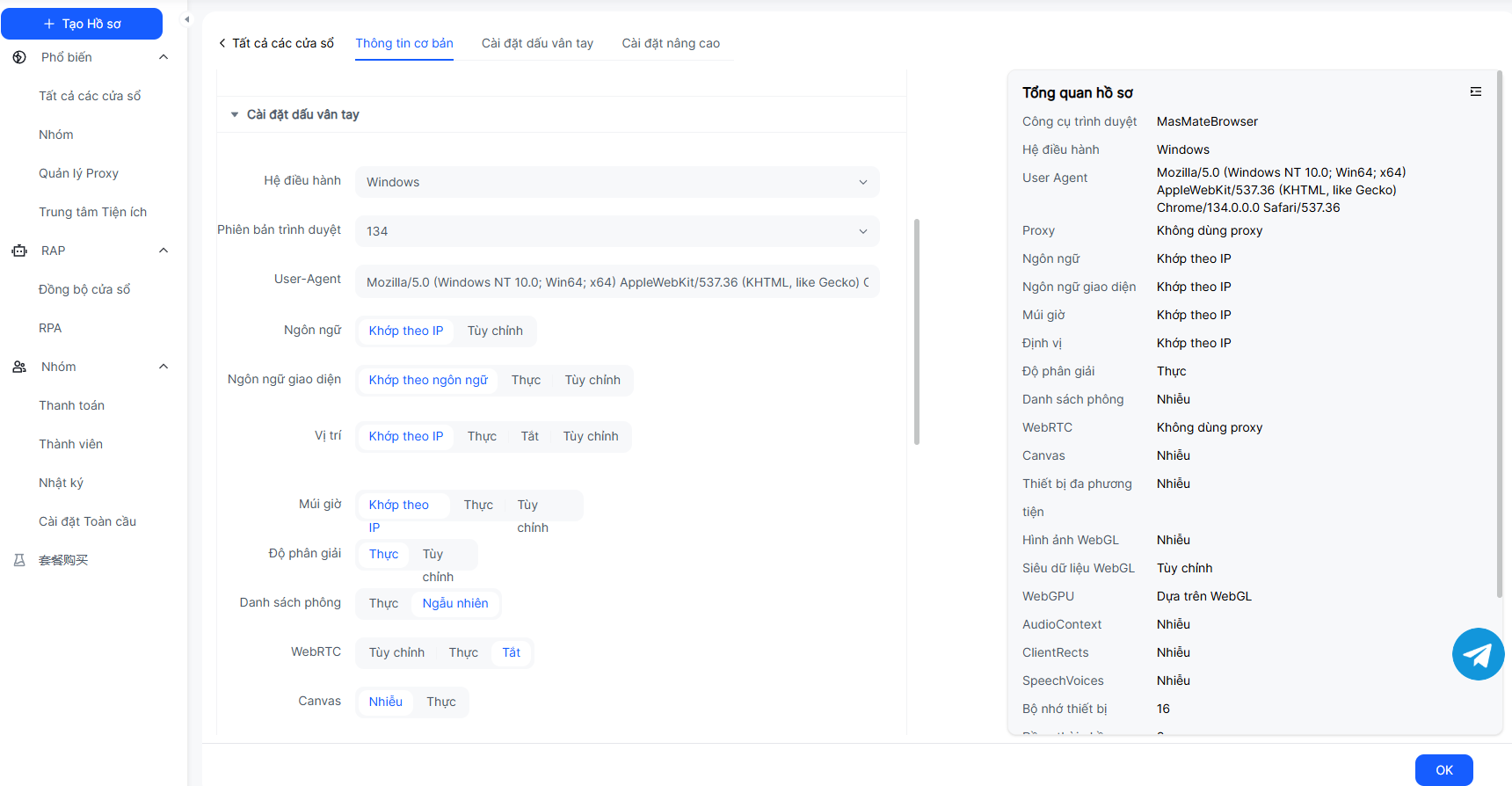

Vì sao MasLogin là lựa chọn tốt?

MasLogin ngày càng được các chuyên gia trong ngành ưa chuộng nhờ các tính năng bảo vệ quyền riêng tư, và có giới hạn cao hơn, cho phép tùy chỉnh chức năng tập lệnh cho một số chuyên gia. Đến cuối năm 2025, trình duyệt chống phát hiện MasLogin sẽ trở thành một công cụ không thể thiếu trong ngành.

10 lý do chọn MasLogin

- Cô lập tuyệt đối từng tài khoản

- Nhân bản/đa phiên hiệu quả

- RPA/kịch bản/API đủ sâu

- Đồng bộ cửa sổ – bán tự động thao tác

- Phân quyền & audit phục vụ teamwork/tuân thủ

- Proxy-per-profile, tách mạng triệt để

- Cookie warm-up & nhịp tác vụ giống thật

- Dễ học, thân thiện người vận hành

- Chi phí tuyến tính, nâng cấp mượt

- Đa kịch bản (ads, social, e-com, affiliate)

FAQ – Câu hỏi thường gặp

RDP mở rồi có chắc chắn “không an toàn”?

Không. Nhưng muốn an toàn phải VPN/2FA/Firewall/Vá lỗi/Giám sát nghiêm túc. Với đa tài khoản web, RDP không phải phương án tối ưu về bề mặt phơi lộ.

Làm sao tránh “trộn tài khoản” trong đội?

Một người–một hồ sơ–một proxy, chuẩn hóa SOP (múi giờ/ngôn ngữ/DNS), bật phân quyền & nhật ký.

Từ giả lập Android chuyển sang anti-detect có cần thiết?

Với bài toán web, anti-detect ưu tiên. Chỉ khi cần sensor di động mới cân nhắc cloud/thiết bị thật.

Nên bắt đầu MasLogin từ gói nào?

Bắt đầu gói miễn phí/entry để kiểm chứng “tỷ lệ pass/độ ổn định/hiệu suất”, rồi nâng lên team + tự động hóa.

Dùng chung một proxy cho nhiều hồ sơ?

Không nên. Dễ liên đới mạng.

Đo “sức khỏe tài khoản” thế nào?

Theo dõi tỷ lệ login/thao tác, tần suất checkpoint, cảnh báo/giới hạn, và chỉ số chuyển đổi, rồi tinh chỉnh dấu vân tay/hành vi/nhịp tác vụ.